第01章 计算机系统知识

1.1 计算机硬件基础知识

-

运算器:与控制器一同集成在CPU中

-

控制器:与运算器一同集成在CPU中

-

存储器:主存储器,如内存;辅助存储器,如外存

-

内存:速度快,容量小,一般用于存放临时程序和数据

-

外存:容量大,速度慢,可长期存放程序和数据

-

输入设备:键盘,鼠标

-

输出设备:显示器,打印机...

1.1.1 中央处理单元 CPU

CPU功能:程序控制,操作控制,时间控制,数据控制

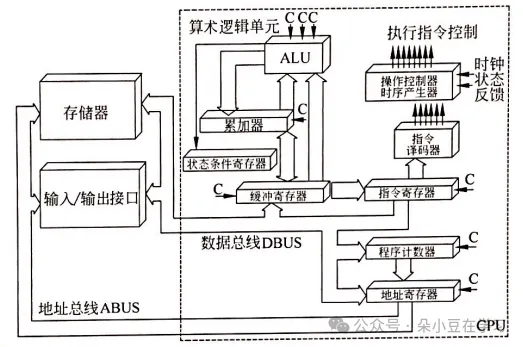

在现实的硬件构成中,控制单元和运算单元被集成为一体,封装为通常意义上的处理器(但处理器并不是只有上述两部分),具体如下:

一、运算器

-

算术逻辑单元 ALU:数据的算术运算和逻辑运算

-

累加寄存器 AC:通用寄存器,为ALU提供工作区,用来暂存中间结果或操作数

-

数据缓冲寄存器 DR:写内存时,暂存指令或数据

-

状态条件寄存器 PSW:存状态标志与控制标志

注:PSW归属于运算器还是控制器存在争议

二、控制器

-

程序计数器 PC:存储下一条要执行的指令地址

-

指令寄存器 IR:存储正在执行的指令

-

地址寄存器 AR:存储CPU正在访问的内存地址

-

指令译码器 ID:存储指令的操作码

-

时序部件:提供时序控制信号

三、寄存器组

-

专用寄存器:运算器和控制器中的寄存器都是专用寄存器

-

通用寄存器:用途广泛,可由程序编写人员控制

四、多核CPU

-

在一个芯片上集成多个处理器内核

-

每个内核都有自己的逻辑单元、控制单元、中断处理器、运算单元、L1、L2

1.1.2 存储器

存储器分类

一、按存储器位置分类:

-

寄存器

-

Cache体系:片上缓存,如L1,L2,L3;片外缓存,已过时

-

内存

-

外存

二、按存取方式分类:

-

按内容存取:相联存储器;Cache

-

按地址存取:随机存取存储器(内容);顺序存取存储器(磁带);直接存取存储器(磁盘)

三、按工作方式分类:

-

读写存储器RAM,内存DRAM,掉电内容丢失,定时刷新

-

只读存储器ROM,BIOS

-

固定只读 ROM

-

可编程的只读 PROM

-

可擦除可编程的只读 EPROM

-

点擦除可编程的只读 EEPROM

-

闪速存储器 Flash Memory

四、按材料分类:

-

磁存储器

-

半导体存储器

-

光存储器

五、按寻址方式分类:

-

随机存储器 RAM

-

SDRAM、SDR SDRAM、DDR SDRAM、DDR2 SDRAM、DDR3 SDRAM、 DDR4 SDRAM、...

-

静态:SRAM,速度快,价格高,常用于Cache

-

动态:DRAM,常用于主存

-

顺序存储器 SAM

-

直接存储器 DAM

六、其他概念:

-

RAM:随机存取存储器,持续电力提供,可随机读写

-

SRAM:静态随机存取存储器,不需要定时刷新

-

DRAM:动态随机存取存储器,需要定时刷新

-

ROM:只读存储器,数据不会因掉电而丢失,读取的速度比RAM快

-

MROM:掩膜型只读存储器,通过掩膜大批量制造、成本低,缺点是同批数据全部一致且不可修改,只适合大批量生产

-

PROM:可编程只读存储器,可以用专用编程设备一次性烧录数据,适合少量制造

-

EEPROM:可擦可编程只读存储器,优点是写入的数据可以通过紫外线擦除重写

-

EEPROM:电可擦可编程只读存储器,优点是写入的数据可以通过电压来清除,但是清除的速度很慢

-

Flash:快闪存储器,优点是可以联机擦写数据且擦写的次数多、速度快,缺点是读取的速度慢

外存储器

一、概述

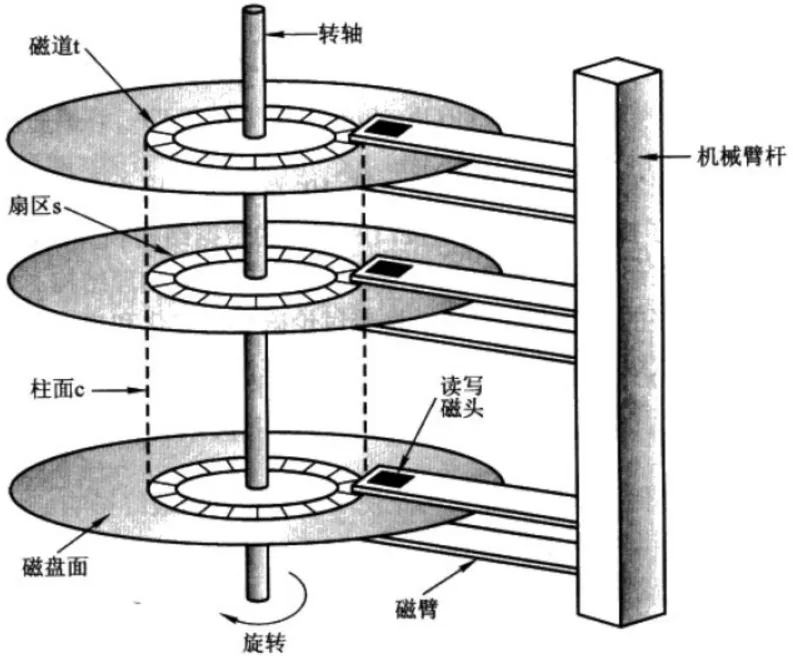

磁盘中有多个盘面,盘面两面都可存储信息,使用磁头从盘面读取信息;每个盘面可分成多个扇区,每个盘面可分成多个圆形磁道;在不同盘面上的相同位置的扇区成为柱面;读信息时由多个磁头同时读,就会读取同一柱面信息;为什么要有扇区,扇区将磁道分块?应该是读块信息,传输块信息,处理块信息...

磁盘是共享设备,但为了信息安全,系统在每一时刻只允许一个进程启动磁盘进行I/O操作。

二、调度操作

-

移臂调度:寻找柱面(磁道),按照调度算法调度

-

旋转调度:寻找扇区,按照单向循环寻找

三、移臂调度算法

-

先来先服务,FCFS

-

最短寻道时间优先,SSTF,可能产生“饥饿”现象

-

扫描算法,SCAN,双向扫描,又称“电梯算法”

-

循环扫描,CSCAN,单向扫描

四、旋转调度算法

-

进程请求访问的是同一磁道上不同编号的扇区。

-

进程请求访问的是不同磁道上不同编号的扇区。

-

进程请求访问的是不同磁道上具有相同编号的扇区。

*注:对于1和2,旋转调度总是让首先到达读/写磁头位置下方的扇区先进行传送操作;对于3,旋转调度可以任选一个读/写磁头位置下的扇区进行传送操作。

五、时间

-

寻道时间:移动到磁道时长,移臂调度

-

旋转延迟时间:移动到扇区时长,旋转调度

-

数据传输时间:读扇区时长

六、真题

以2022年11月真题为例可得到以下结论,(当前位于20号柱面,使用最短移臂调度算法)

-

磁头号是干扰项,因为无论是移臂操作还是旋转操作都与磁头号无关

-

当前20号柱面,所有最先响应的是④或⑥,寻找扇区是旋转操作,且是单向,所以顺序是④⑥

-

其次是⑨

-

再次是①或⑤或⑦,再结合旋转操作,所以顺序是⑤①⑦或⑤⑦①

-

最后是②或③或⑧,再结合旋转操作,所以顺序是②⑧③

-

总顺序是④⑥⑨⑤①⑦②⑧③或④⑥⑨⑤⑦①②⑧③

|

请求序列 |

柱面号 |

磁头号 |

扇区号 |

|---|---|---|---|

|

① |

18 |

8 |

6 |

|

② |

16 |

6 |

3 |

|

③ |

16 |

9 |

6 |

|

④ |

21 |

10 |

5 |

|

⑤ |

18 |

8 |

4 |

|

⑥ |

21 |

3 |

10 |

|

⑦ |

18 |

7 |

6 |

|

⑧ |

16 |

10 |

4 |

|

⑨ |

22 |

10 |

8 |

1.1.3 总线

总线分类

一、按照连接方式分类

-

内部总线:芯片级别的总线

-

外部总线:设备级总线。RS232(串行总线),SCSI(并行总线),USB(通用串行总线)

二、按照功能分类

-

系统总线:扳级总线。ISA,EISA,PCI

-

数据总线:在CPU和RAM间传递数据,根数决定CPU一次可读取二进制数据的位数,一般同时也是字长

-

地址总线:定位RAM中的数据,计算机可寻址范围

-

控制总线:将微处理器控制单元的信号传送到周边设备

三、按照结构分类

-

串行总线:慢,长距离,波特率可变,可使用程序查询与中断。I2C,USB,RS232,SPI,UART

-

并行总线:快,短距离。PCI,STD,IEEE488

-

单总线:设计复杂,性能降低

南北桥

北桥:连接着CPU、内存、显卡、南桥

南桥:连接CPU、外设

单芯片:取消了北桥(CPU内部集成控制器,不再需要北桥控制)

常见总线

ISA:工业标准总线,16位,速度16MB/s

EISA:扩展了ISA到32位,速度33MB/s

PCI:常见于微型机内总线,并行传输,即插即用,总线上设备都可以使用,同时发送时需要仲裁,32位速度133MB/s,64位速度266MB/s

PCI Express:点对点串行传输

前端总线:CPU链接到北桥

RS-232C:串行外总线,线数少,3根可实现全双工,传输距离远

SCSI:小型计算机的并行外总线

SATA:串行ATA,用于主板与存储设备,可对数据纠错

USB:串行总线,4根线,2根数据,2根电源,最多可接127个设备

-

USB1.0:低速时1.5MB/s,高速时12MB/s

-

USB2.0:480MB/s

-

USB3.0:5GB/s

IEEE-1394:高速串行外总线,6根线,2根数据线,2根控制线,2根电源线,可供电,最多可接63个设备,速度400MB/s~

IEEE-488:并行,最多可接15个设备,最远传输20m,速度500KB/s

1.1.4 输入输出控制

IO设备

-

块设备:信息存在大小相同的块中,每个块有自己的地址,如磁盘、USB闪存、CD-ROM...

-

字符设备:以字符形式接收,不可寻址,如打印机、网卡、鼠标、键盘...

-

设备控制器:南桥中包含多种IO设备的控制器,如硬盘、USB、网卡、声卡...

中断方式

-

多中断信号法

-

中断软件查询法

-

菊花链法

-

总线仲裁法

-

中断向量法

一、数据传输控制方式

确切的说应该是主机(CPU,主存)与外设的通信方式,无条件传送方式、程序查询方式、中断方式、直接存储器存取方式、输入输出通道方式、输入输出处理器方式。

-

无条件传送方式:CPU 想读就直接读、想写就直接写,完全不等外设,默认外设永远准备好。

-

程序控制(查询)方式:CPU主动查询外设是否完成数据传输,影响CPU效率。

-

程序中断方式:CPU无需等待,数据传输完成后进行中断,CPU响应中断。中断请求信号,保存现场,断点,中断向量表。

-

中断响应时间:从发出中断请求到进入中断程序间的时长。

-

中段处理时间:中断开始处理到中断处理结束的时长。

-

DMA:直接内存访问,CPU处理初始化后将总线控制权交给DMAC,DMAC进行高速、批量的数据交换,DMAC完成后将总线交给CPU。CPU完成一个总线周期后才会响应DMA请求。

-

输入输出通道方式:CPU 只需要给通道发一个任务,通道就独立完成一系列 I/O 操作。

-

输入输出处理器方式:能做复杂控制、数据处理、错误处理。

二、编址方式

内存与接口地址独立编址方法:指令也不同,用于接口的指令太少,功能太弱。

内存与接口地址统一编址方法:用于内存的指令也可用于接口。

1.2 计算机体系结构

-

宏观分类:单处理系统;并行处理与多处理系统;分布式处理系统。

-

微观分类:Flynn分类法;冯泽云分类法;Handler分类法;Kuck分类法

Flynn分类法根据指令流、数据流的多倍性特征对计算机系统进行分类,通常称为Flynn分类法。

-

SISD:单指令单数据。

-

SIMD:单指令多数据。

-

MISD:多指令单数据,很少见。

-

MIMD:多指令多数据。

1.2.1 CISC与RISC

处理器的指令集按照其复杂程度可分为复杂指令集(Complex Instruction Set Computers,CISC)与精简指令集(Reduced Instruction Set Computers,RISC)两类。CISC以Intel、AMD的x86CPU为代表,RISC以ARM和Power为代表。

|

CISC |

RISC |

|

|---|---|---|

|

指令 |

数量多,使用频率差别大,可变长格式 |

数量少,使用频率接近,定长格式,大部分为单周期指令,操作寄存器,只有Load/Store操作内存 |

|

寻址方式 |

支持多种 |

支持方式少 |

|

实现方式 |

微程序控制技术 |

增加了通用寄存器,硬布线逻辑控制为主,适合采用流水线 |

|

其他 |

研制周期长 |

优化编译,有效支持高级语言 |

一、复杂指令集 CISC(Complex Instruction Set Computing)

-

指令数量多,使用频率差别大,可变长格式

-

支持多种寻址方式

-

微程序控制技术(微码)

-

研制周期长

二、精简指令集 RISC(Reduced Instruction Set Computing)

-

指令数量少,使用频率接近,定长格式,大部分为单周期指令

-

操作寄存器,只有Load/Store操作内存

-

支持方式少量寻址方式,以寄存器寻址为主

-

增加了通用寄存器;硬布线逻辑制为主;适合采用流水线

-

优化编译,有效支持高级语言

1.2.2 流水线技术

流水线技术的前提是个操作可并行,如某条指令的取指不影响其他指令的分析与执行,并且每条指令相同阶段耗时一致,下面介绍流水线技术中的一些概念。

-

流水线建立时间:第一条执行执行时间长度。

-

流水线周期:后续的指令完成时间长度,执行时间最长的一段。

-

流水线执行时间:第一条指令时长 + (n - 1) * 流水线周期。

-

理论公式:

(t1 + t2 + ... + tk) + (n - 1) * t

-

实践公式:

k * t + (n - 1) * tk

-

每条指令操段数量,例如上面的取址、分析、执行,k=3t:流水线周期,执行时间最长的一段

-

流水线吞吐率:单位时间内流水线完成任务量,TP=指令条数/流水线执行时间。

-

流水最大吞吐率:TP=lim(n/(k * t + (n - 1) * t))=1/t。

-

流水线加速比:固定执行指令条数,不用流水线时长/使用流水线时长。

-

超流水线技术:细化流水线,增加级数和提供主频。以时间换空间。

-

超标量技术:内装多条流水线来同时执行多个处理。以空间换时间。

-

超长指令技术:提高软件的作用,简化硬件设计,性能提高。

1.2.3 阵列处理机、并行处理机和多处理机

阵列处理机:通过资源重复实现并行,是一种单指令多数据流计算机

并行处理机:SIMD,MIMD

多处理机:多台处理器组成的系统,各自独立控制,共享主存及外设

其他计算机:一般指集群,

1.3 存储系统

-

辅助存储器,外存:硬盘,光盘,U盘等,其容量能达到TB级别

-

内存:随机存储器RAM,只读存储器ROM,其容量能达到GB级别

-

Cache:按内容存取,其容量能达到MB级别

-

CPU中寄存器:最快,容量小,成本高,其容量能达到B级别

以上是4层存储体系,下面介绍几个知识点:

-

虚拟存储体系:内存+外存

-

三级存储体系:Cache+内存+外存

-

多级存储结构的目的:解决存储容量、成本和速度之间的矛盾

-

Flash 闪存:可读可写,掉电无丢失,可替代ROM,但不能替代RAM

1.3.1 高速缓存

一、命中率

命中率会随着容量的扩大而提高,但并非线性的,命中率主要由映射方式决定。

二、平均访问时间

命中率Cache访问时间+非命中率主存访问时间(默认包含了访问Cache不命中的时间)。主存与Cache之间的地址映射由硬件直接完成,映射方式如下:

-

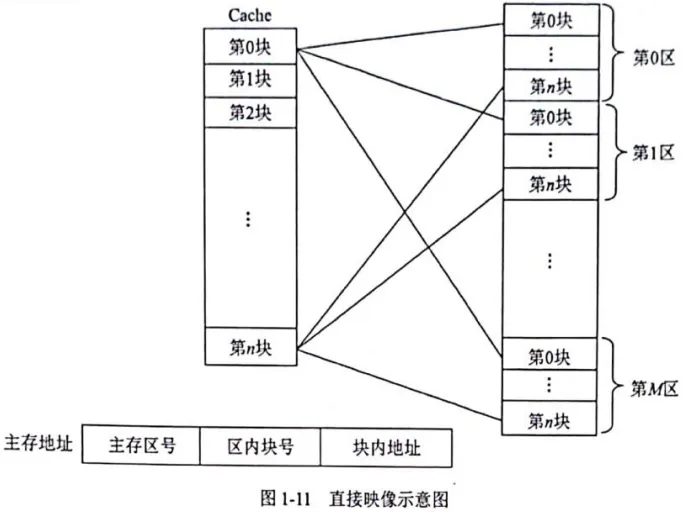

直接相联映像:硬件电路简单,冲突率很高,Cache内分块,主存中分区,区内分块,Cache内的块只与主存中块号相同的块相联。

-

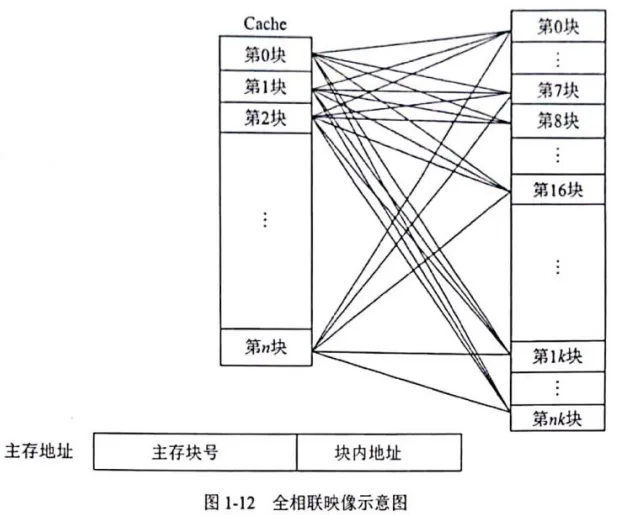

全相联映像:冲突率低,Cache内分块,主存中分块,Cache内的块可以和主存中任意块相联。

-

组相联映像:前两者折中,Cache内分组,组内分页,主存中分区,区内分组,组内分页,Cache内的页只与主存中与其组号相同的组内任意页相连,组间使用直接相联,组内使用全相联。

三、替换算法

-

LRU(Least Recently Used),最近最少使用:关注访问时间。

-

LFU(Least Frequently Used),最不经常使用算法,置换使用次数最少的页面,关注访问次数。

-

FIFO(First-In, First-Out),先进先出:实现简单,但性能差,会有 Belady 现象。

-

Random Replacement,随机使用算法,

-

MRU(Most Recently Used),最近最常使用,关注访问时间。

-

MFU,最常使用算法,置换访问次数最多的页面,关注访问次数。

-

NRU,最近未使用算法:按使用位修改位将页面分成四类,访问位的优先级要高于修改位。

-

ARC(Adaptive Replacement Cache)

-

2Q,结合fifo与lru

-

Clock Algorithm,时钟算法/第二机会算法:类似FIFO,增加了使用位,通过判定使用未来置换。

-

改进时钟算法,增加修改位,访问位的优先级要高于修改位。

-

OPT,最优页面置换算法:置换未来最久不使用的页面,最理想的算法,但无法实现。

1.3.2 虚拟存储器

对主存的抽象,成为虚拟存储器,使用虚拟地址(CPU生成),使用MMU将虚拟地址转换成物理地址。后续在操作系统中会介绍段页式存储。

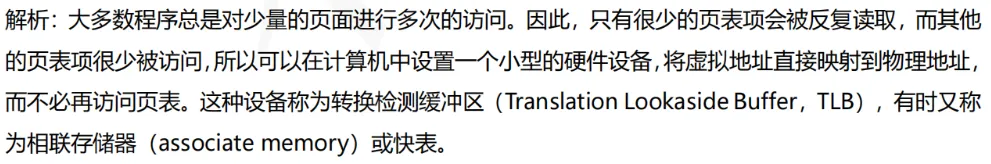

1.3.3 相联储存器

是一种按照内容访问的设备,其工作原理是把数据或者数据的一部分作为关键字,将关键字与每个存储单元进行比较,找出存储器中与关键字相同的数据字。

可用在高速缓冲存储器中,在虚拟存储器中用来作段表、页表或者快表存储器,用在数据库和知识库中。

1.3.4 磁盘阵列技术

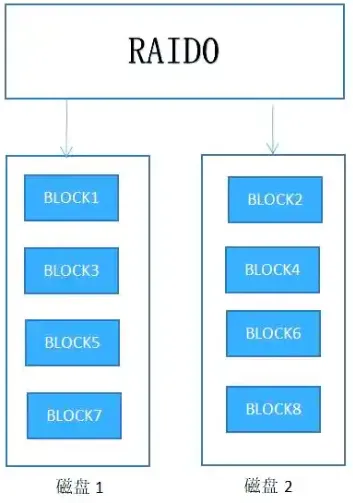

RAID-0

是一种不具备容错能力的磁盘阵列,由N个磁盘组成的0级阵列,数据均匀存储在N个磁盘中。其平均故障间隔时间(MTBF)是单个磁盘的1/N,数据传输率是单个磁盘的N倍。

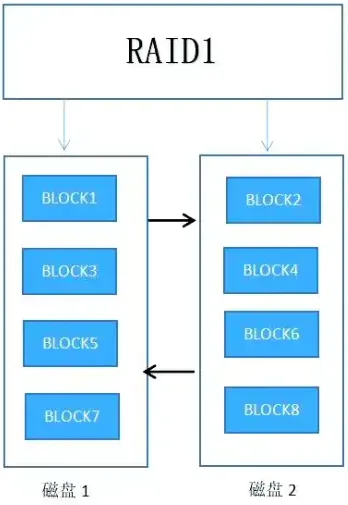

RAID-1

将数据完全一致地分别写到工作磁盘和镜像磁盘,它的磁盘空间利用率为50%。

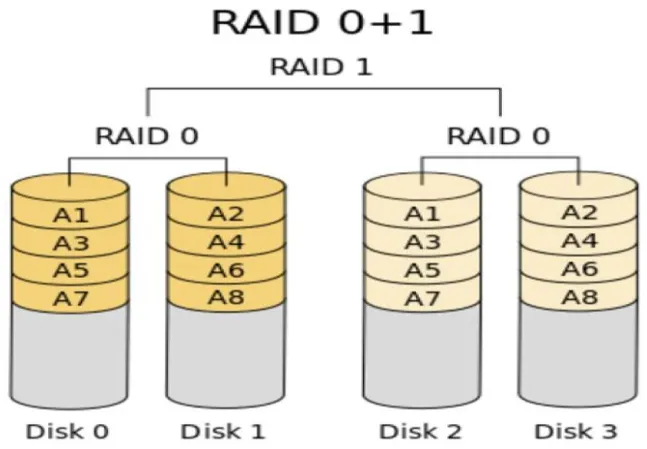

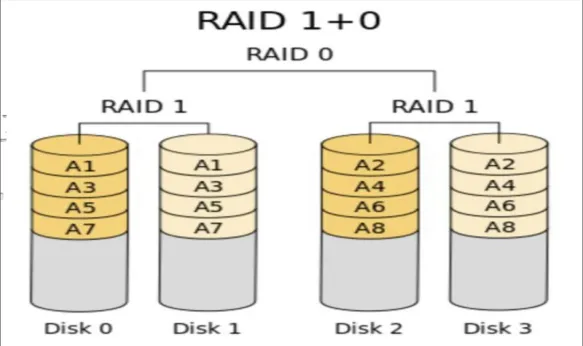

RAID-01

RAID-10

RAID-2

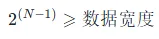

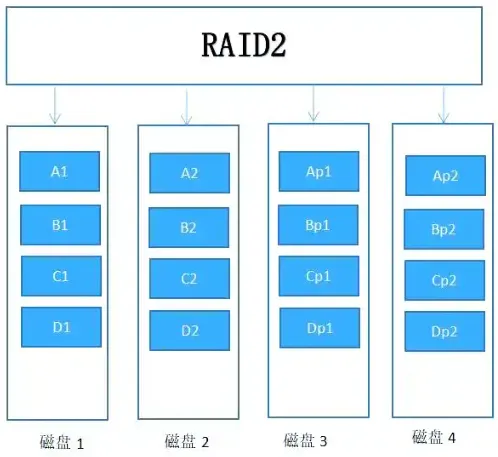

纠错海明码磁盘阵列,其设计思想是利用海明码实现数据校验冗余并存在校验磁盘中。磁盘数量取决于所设定的数据存储宽度,可由用户设定。数据宽度为4的RAID2 ,它需要4块数据磁盘和3块校验磁盘。如果是64位数据宽度,则需要64块数据磁盘和7块校验磁盘。

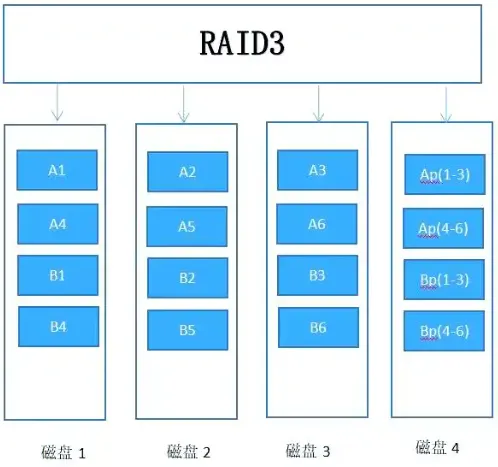

RAID-3

使用专用校验盘的并行访问阵列,它采用一个专用的磁盘作为校验盘,其余磁盘作为数据盘,数据按位可字节的方式交叉存储到各个数据盘中。至少需要三块磁盘,不同磁盘上同一带区的数据作 XOR 校验,校验值写入校验盘中。

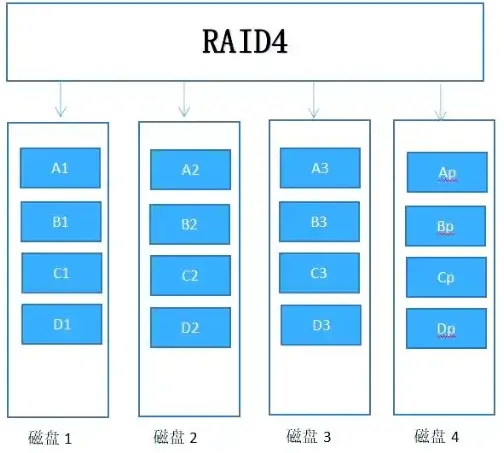

RAID-4

RAID-4 与 RAID-3 的原理大致相同,区别在于条带化的方式不同,也是采用一个专用的磁盘作为校验盘。

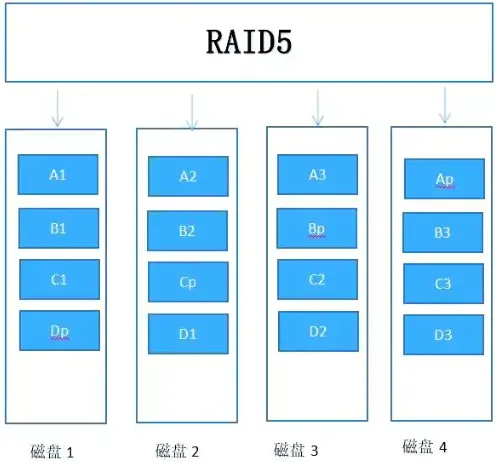

RAID-5

原理与 RAID-4 相似,是RAID-4 的改进,对区别在于校验数据分布在阵列中的所有磁盘上。至少需要3个磁盘。N+1方案,N份数据+1份校验。当盘容量不同以最小容量为准。

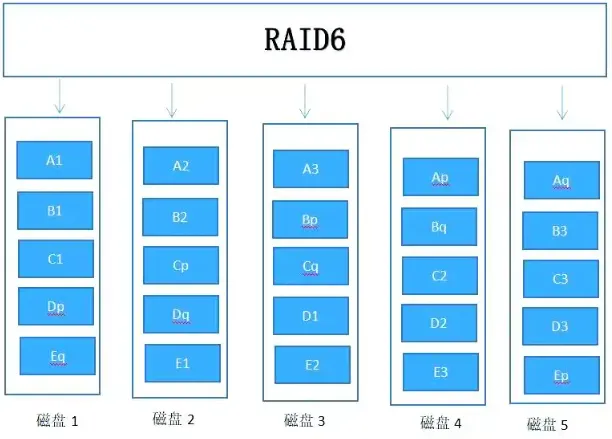

RAID-6

前面所述的各个 RAID 等级都只能保护因单个磁盘失效而造成的数据丢失。如果两个磁盘同时发生故障,数据将无法恢复。 RAID-6 引入双重校验的概念,它可以保护阵列中同时出现两个磁盘失效时,阵列仍能够继续工作,不会发生数据丢失。 RAID-6 等级是在 RAID-5 的基础上为了进一步增强数据保护而设计的一种 RAID 方式,它可以看作是一种扩展的 RAID-5 等级。至少需要 4 个磁盘。

|

RADI级别 |

RAID-0 |

RAID-1 |

RAID-3 |

RAID-5 |

RAID-10 |

|---|---|---|---|---|---|

|

别名 |

条带 |

镜像 |

专用奇偶条带 |

分布奇偶条带 |

镜像阵列条带 |

|

容错性 |

没有 |

有 |

有 |

有 |

有 |

|

冗余类型 |

没有 |

复制 |

奇偶校验 |

奇偶校验 |

复制 |

|

热备盘选项 |

没有 |

有 |

有 |

有 |

有 |

|

磁盘数 |

至少1个 |

2的倍数 |

至少3个 |

至少3个 |

4的倍数 |

|

可用量 |

100% |

50% |

(N-1)/N |

(N-1)/N |

50% |

|

典型应用 |

无故障的迅速读写,要求安全性不高,如图形工作站 |

随机数据写入,要求安全性能高,如服务器、数据库等 |

连续数据传输,要求安全性能高,如视频编辑、大型数据库等 |

随机数据传输,要求安全性能高,如金融、数据库、存储等 |

要求数据量大,安全性能高,如银行、金融等 |

1.3.5 存储器网络

-

一种连接存储设备和存储管理子系统的专用网络,提供数据存储和管理功能,未来的信息存储将以SAN为主

-

利用专用高速通信架构将服务器与其逻辑磁盘单元(Logical Disk Unit,LDU)相连

-

可被看做是负责数据传输的后端网络,前端网络负责正常的TCP/IP传输

-

SAN的设计消除了单点故障,具有极高可用性和故障恢复能力

-

用户可把SAN看作是通过特定的互连方式连接的若干台存储服务器组成

-

常见的SAN协议:光纤通道协议,Internet小型计算机系统接口,以太网光纤通道,基于光纤通道的非易失性内存标准

-

分为:IP-SAN、FC-SAN

-

FC-SAN:光纤通道交换机,成本高,性能好,支持块级应用

-

IP-SAN:以太网交换机,更加经济的存储方案,支持块级应用

1.4 安全性、可靠性与系统性能评测基础知识

1.4.1 计算机安全概述

-

机密性:保证信息不泄露给未授权的用户、实体或过程

-

完整性:得到允许的人才能修改数据,能够判别出数据是否已被篡改

-

可用性:得到授权的实体在需要时可访问数据

-

可控性:可以控制授权范围内的信息流向及行为方式

-

可审查性:对出现的信息安全问题提供调查的依据和手段

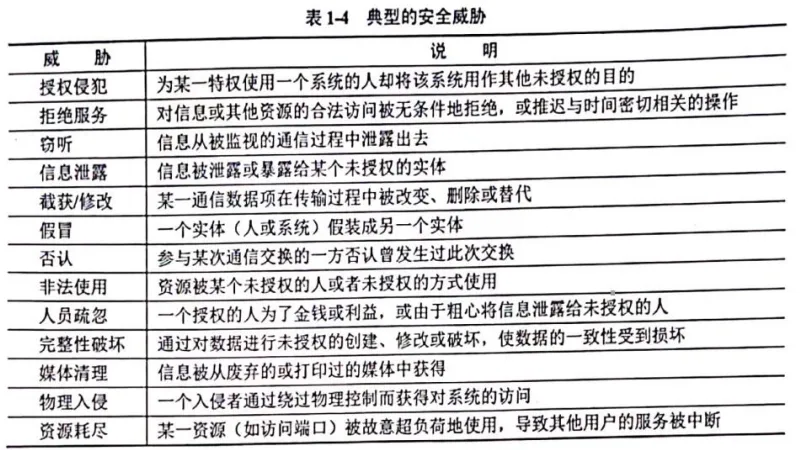

|

类型 |

主动性 |

手段及措施 |

|---|---|---|

|

窃听 |

被动 |

|

|

嗅探 |

被动 |

|

|

流量分析 |

被动 |

|

|

拒绝服务 DOS,DDOS |

主动 |

手段:发送大量正常报文,其主机无法正常提供服务; 措施:部署流量清洗设备,购买流量清洗设备,部署CSN系统,部署DDOS防火墙,部署IPS设备,做好负载均衡等措施 |

|

CC |

主动 |

手段:与DDOS类似,只不过层次不同,DDOS针对的是IP数据,CC针对的是应用层数据,如HTTPS等,模拟大量用户的访问 通过控制大量的一般攻击者、代理服务器、肉鸡对被攻击者发起大流量攻击 |

|

重放 |

主动 |

手段:攻击者发送一条被攻击者已经收到的报文,欺骗 |

|

SQL注入 |

主动 |

手段:使用WAF设备、IPS防御 |

|

XSS |

主动 |

手段:上传恶意的HTML代码,使用WAF设备、IPS防御 |

|

诽谤 |

主动 |

|

|

假冒 |

主动 |

|

|

非授权访问 |

主动 |

|

|

破坏完整 |

主动 |

|

|

MAC-Flooding |

主动 |

手段:伪造大量虚假MAC地址 淹没交换机的MAC地址表; 措施:限制MAC数量;静态绑定MAC |

|

勒索病毒 |

主动 |

手段:通过文件共享端口445加密文件。特征码:.locky, .locked, lock, .crypt, .crypted, .crypto, .enc, .aes, .cry; 措施:

|

1.4.2 加密技术与认证技术

对称密钥加密算法中加密密钥和解密密钥是相同的,称为共享密钥算法或对称密钥算法:

-

数据加密标准DES,56位密钥,分组长度64

-

三重DES,112位密钥,其实质是使用两把密钥对报文做三次DES加密

-

用密钥K1进行DES加密

-

用K2对步骤(a)的结果进行DES解密

-

对步骤(b)的结果使用密钥K1进行DES加密

-

国际数据加密算法IDEA,128、192、256位密钥,分组长度128

-

高级加密标准AES,支持128、192和256位3种密钥长度

-

RC-5

非对称加密算法中使用的加密密钥和解密密钥是不同的,称为不共享密钥算法或非对称密钥算法:

-

RSA,512位,基于大素数,密钥长度最大高达2048位

-

选两个大素数,p和q

-

令n=p*q,z=(p-1)*(q-1)

-

符合公式,e*d/z余数1,e是公钥,d是私钥

-

ECC

-

Elganal

-

背包算法

-

Rbin

-

D-H

-

签名算法:SM3 with SN2

|

名称 |

功能 |

|---|---|

|

SM1 |

对称加密,分组长度和密码长度都是128比特 |

|

SM2 |

非对称加密,公钥机密算法,密钥交换协议,数据签名算法,基于椭圆曲线离散对数问题 |

|

SM3 |

杂凑算法(哈希),分组512位,输出杂凑值长度256位 |

|

SM4 |

对称加密,分组长度和密码长度都是128位 |

|

SM9 |

标识密码算法,支持公钥加密,密钥交换,数字签名1 |

|

类型 |

名称 |

对称性 |

说明 |

秘钥长度 |

分组长度 |

安全性 |

威胁 |

|---|---|---|---|---|---|---|---|

|

DES |

数据加密标准 |

对称 |

数据加密标准,速度较快,适用于加密大量数据的场合 |

56 |

64 |

秘钥长度; 混淆; 扩散; 轮数设计; |

暴力破解; 侧信道攻击; |

|

3DES |

三重DES加密 |

对称 |

在DES基础上,用2个不同的秘钥进行3次加密,强度更高 |

112 |

64 |

||

|

IDEA |

国际数据加密算法 |

对称 |

国际数据加密算法,使用128位密钥提供非常强的安全性 |

128 |

64 |

||

|

AES |

高级加密标准 |

对称 |

高级加密标准,下一代加密算法标准,速度快,安全级别高 |

128、192、256 |

64 |

||

|

RC4 |

流加密算法 |

对称 |

|||||

|

MD5 |

信息-摘要算法 |

128 |

512 |

抗碰撞性; 抗原像性; 雪崩效应; 输出长度; |

长度扩展攻击; 量子计算; |

||

|

SHA |

安全散列算法 |

160 |

512 |

||||

|

RSA |

基于大素数分解 |

非对称 |

数学难题复杂度; 秘钥长度; 随机性质量; 填充方案; |

量子计算威胁; 数学突破; |

|||

|

ECC |

椭圆曲线密码编码学 |

非对称 |

|||||

|

Elgamal |

基于离散对数 |

非对称 |

|||||

|

DH |

非对称 |

||||||

|

DSA |

非对称 |

数字签名是公钥加密技术与数字摘要技术的应用:

一、数字签名的条件

-

签名是可信的

-

签名不可伪造

-

签名不可重用

-

签名的文件是不可改变的

-

签名是不可抵赖的

二、数字签名的应用

-

确定性:消息确定是对方发送的,是可信的、不能伪造的,不能重用的、不能修改的

-

不可否认性:对方不可否认发送过该消息

-

不可修改性:自己无法修改收到的消息

-

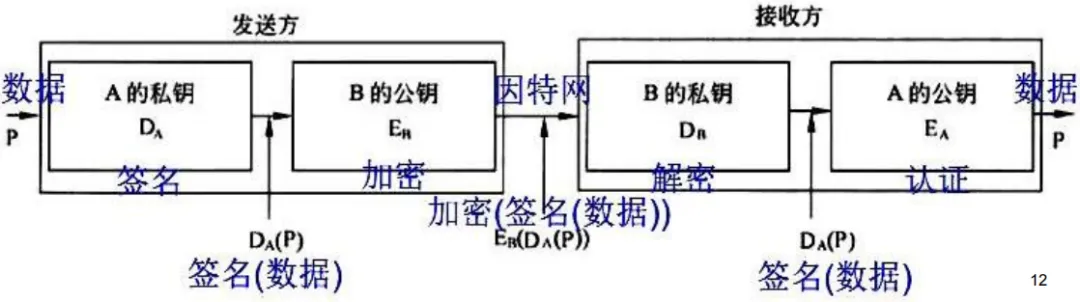

对称密钥加密消息,非对称密钥加密对称密钥

-

使用对方公钥对消息加密,使用自己私钥对密文签名

-

使用对方公钥对签名认证,使用自己私钥对密文解密

-

加密体系:公钥加密,私钥解密

-

签名体系:私钥加密(签名),公钥解密(认证)

1.4.3 计算机可靠性

-

平均失效间隔时间 MTBF,Mean Time Between Failure,MTBF=MTTF+MTTR,两次故障平均间隔

-

平均无故障时间 MTTF,Mean Time To Failure,平均正常运行时间?

-

平均失效修复时间 MTTR,Mean Time To Restoration/Repair,故障修改所需的平均时间

-

可靠性一般使用MTTF/MTBF表示

-

可用性一般使用MTBF/(MTBF+ MTTR)表示?

-

可维护性一般使用1/(MTTR+ 1)表示?

1.4.4 计算机系统的性能评价

一、计算机的性能指标

时钟频率,运算速度,运算精度,内存容量,存储器存储周期,数据处理速率,吞吐率,各种响应时间,各种利用率,RASIS特性(可靠性,可用性,可维护性,完整性和安全性),平均故障时间,兼容性,可扩展性,性能价格比。

二、路由器的性能指标

设备吞吐量,端口吞吐量,全双工线速转发能力、背靠背帧数、路由表能力、背板能力、丢包率,时延,时延抖动、VPN支持能力、内部时钟精度、队列管理机制、端口硬件队列数、分类业务带宽保证、RSVP、IP DiffServ、CAR支持、冗余、热插拔组件、路由器冗余协议、网管、基于Web的管理、网管类型、带外网管支持、网管粒度、计费能力/协议、分组语音支持方式、协议支持、语音压缩能力、端口密度、信令支持。

三、交换机的性能指标

交换机类型、配置、支持的网络类型、最大ATM端口数、最大SONET端口数、最大FDDI端口数、背板吞吐量、缓冲区大小、最大MAC地址表大小、最大电源数、支持协议和标准、路由信息协议(RIP)、RIPv2、开放式最短路径优先第2版、边界网关协议(BGP)、无类别域间路由(CIDR)、互联网成组管理协议(IGMP)、距离矢量多播路由协议(DVMRP)、开放式最短路径优先多播路由协议(MOSPF)、协议无关的多播协议(PIM)、资源预留协议(RSVP)、802.1p优先级标记,多队列、路由、支持第3层交换、支持多层(4~7层)交换、支持多协议路由、支持路由缓存、可支持最大路由表数、VLAN、最大VLAN数量、网管、支持网管类型、支持端口镜像、QoS、支持基于策略的第2层交换、每端口最大优先级队列数、支持基于策略的第3层交换、支持基于策略的应用级QoS、支持最小/最大带宽分配、冗余、热交换组件(管理卡、交换结构、接口模块、电源、冷却系统)、支持端口链路聚集协议、负载均衡。

四、网络的性能指标

设备级性能指标,网络级性能指标,应用级性能指标,用户级性能指标,端口吞吐量。

五、操作系统的性能指标

系统上下文切换、系统响应时间、系统的吞吐率、系统资源利用率、可靠性和可移植性。

六、数据库管理系统的性能指标

数据库大小,数据库中表的数量,单个表大小,表中允许的记录行数,单个记录大小,表上允许的,索引数量,数据库允许的索引数量,最大并发事务处理能力,负载均衡能力,最大连接数。

七、WEB服务器的性能指标

最大并发连接数,响应时间,吞吐量。

一、基准测试程序:

应用程序中用得最多、最频繁的那部分核心程序作为评价计算机性能的标准程序

二、准确程度依次递减:

真实的程序、核心程序、小型基准程序和合成基准程序

三、Web服务器的性能评估:

最大并发连接数、响应延迟和吞吐量,常见的Web服务器性能评测方法有基准性能测试、压力测试和可靠性测试

四、系统监视:

-

系统本身提供的命令,如UNIX/Linux中的ps、last、Windows中的netstat等

-

系统记录文件查阅系统在特定时间内的运行状态

-

集成命令、文件记录和可视化技术,如Windows的Perfmon应用程序

评论